Controlador Z 5R: instrução, diagrama de fiação

Acessar interfones, escritório e estaçãoTorniquetes, barreiras de entrada de estacionamentos - todos estes são sistemas de controle de acesso (ACS). O principal elemento neles é o controlador. O mercado russo há muito tempo e estabeleceu firmemente o fabricante de tais equipamentos - a empresa Iron Logic, que oferece um controlador de baixo custo e confiável Z 5R.

O mais simples sistema de controle de acesso

Estes sistemas são criados para restringir o acessopessoas de fora para empresas, escritórios, zonas de armazéns e de garagem, etc., bem como para estabelecer um regime para o movimento de empregados através dos territórios de instalações protegidas e controlar o seu tempo de trabalho. O ACS mais simples, que controla uma porta em uma sala, tem um corpo executivo na forma de uma trava eletromagnética (ou eletromecânica). Para abrir uma dessas portas, a entrada deve ter uma chave especial ou um cartão com o código escrito nelas, que é lido pelo dispositivo de leitura (caso contrário - o leitor). O código de leitura é enviado para o controlador, que compara com os códigos em sua memória. Se o código da chave for encontrado na memória, um comando aberto será dado ao bloqueio.

Todos os sistemas de controle de acesso são divididos em dois tipos: autônomo (ou local) e rede.

Sistemas de controle de acesso autônomo

Tal sistema é usado em pequenos escritórios ePequenas empresas que não controlam seus funcionários com muita rigidez. O sistema mais simples pode parecer uma coisa peculiar em si mesmo, sendo estruturalmente fechado em um bloco de ACS como um telefone de porta, por exemplo, Matrix II K da mesma Iron Logic. Ele contém um controlador de telefone de porta Z 5R e um leitor para chaves e cartões do padrão EM Marine. Esta é a solução mais simples e mais barata, pois pressupõe um mínimo de trabalho elétrico: basta conectar a unidade ACS à fonte de alimentação e ao bloqueio.

Às vezes, um ACS autônomo é montado a partir dedispositivos estruturalmente separados. Neste caso, por exemplo, o controlador autônomo Z 5R pode trabalhar com um leitor do tipo que você escolher - para chaves ou cartões. A escolha do design do sistema depende do grau de risco de crime na área. Se você tem medo da segurança do sistema de controle de acesso, é melhor instalar na porta externa não um bloco completo, mas apenas um leitor. Seu custo em caso de roubo não será tão perceptível.

Sistemas de controle de acesso à rede

Se o sistema deve controlar o acesso não noum ou dois quartos, mas várias dúzias, então é construído sobre um princípio de rede. Nele, todos os controladores de trava da porta têm contatos especiais para conectar a interface externa. Assim, por exemplo, a rede ACS da mesma Iron Logic, usando um controlador de rede Z 5R Net, conectado à interface RS-485, funciona.

Tem um gerente de PC queconecta-se à interface comum de todos os controladores através de um conversor de hardware especial RS-485 / USB. O PC instala software especializado para o desenvolvimento do fabricante ACS, que permite programar controladores, gerenciar sua operação e baixar eventos.

Se você colocar em cada uma das muitas portaso controlador usual (não de rede) do bloqueio eletromagnético Z 5R, então cada um terá que ser programado separadamente, e nada será confundido com a admissão em uma sala particular de empregados diferentes. E se você precisar periodicamente fazer alterações no sistema de admissões para as instalações? Obviamente, isso só pode ser feito centralmente pelo gerente do PC.

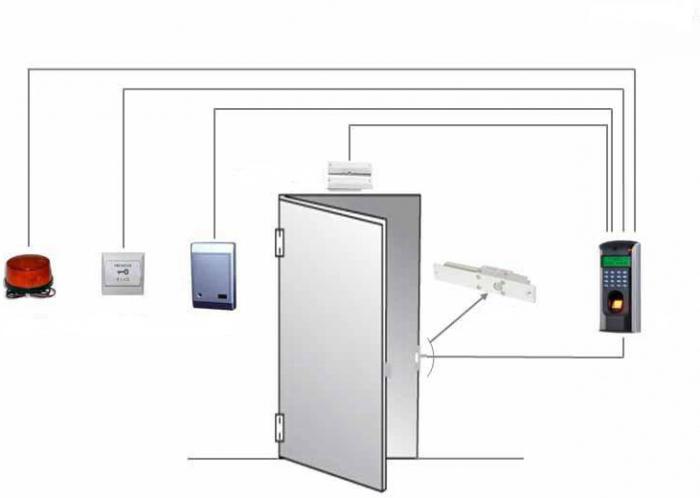

Elementos típicos do sistema de controle de acesso mais simples

Então, a composição do sistema mais simples deve incluir:

• controlador;

• entrada de leitor (leitor);

• saída do leitor (leitor) (botão de saída);

• chaves eletrônicas ou cartões;

• o bloqueio.

O controlador de concreto da trava Z 5R, vamos considerar abaixo, e começar com as chaves para ACS.

Os mais comuns são contatokeys- "tablets", como o Touch Memory da Iron Logic, baseado no padrão Dallas iButton. Essa chave contém dentro do código digital, gravada nela uma vez na fábrica. Quando uma pessoa a toca na área de contato do leitor nas portas, ela cria um circuito de fio único de um fio para alimentá-lo e trocar dados com o leitor.

Além de contatar "tablets", é produzidoum conjunto de broches sem contato, pulseiras e cartões baseados nos padrões EM-Marine, Mifare, etc. No entanto, os dispositivos de diferentes padrões não são compatíveis entre si e exigem um leitor do mesmo padrão. Isso deve ser levado em consideração ao selecionar os elementos do ACS.

Todas as chaves (chaveiros, cartões) com as quais trabalhacontrolador, são divididos em teclas administrativas (ou chaves mestras) usadas para sua programação e manutenção, bem como teclas simples e de bloqueio para entrar na sala.

Como funcionam os bloqueios no ACS?

Desde a lógica da potência de saídaa cascata do circuito controlador depende do tipo de bloqueio usado no ACS, é necessário lidar com esses tipos, dos quais apenas dois são eletromagnéticos e eletromecânicos. Com o primeiro deles, tudo é extremamente claro: na verdade, é um eletroímã convencional com um núcleo em forma de U. Assim que a porta mais próxima fecha a porta do batente, no qual a peça de aço é instalada, uma corrente é alimentada na bobina do eletroímã. O fluxo magnético do eletroímã fecha através da parte de resposta da fechadura. Ao mesmo tempo, entre o eletroímã e a parte recíproca, há forças de atração, pressionando firmemente a porta do batente da porta. Assim que a corrente na bobina é interrompida, essas forças desaparecem e a porta se abre.

Na eclusa eletromecânica, ao contrário, ema bobina do eletroímã é desenergizada. Neste caso, a mola, que aciona a trava ("dog") da trava em movimento, é engatilhada e segura pelo dispositivo de travamento. Quando a corrente é aplicada ao eletroímã, o dispositivo de bloqueio sob a ação da força magnética de atração se desloca, libera a mola e ela empurra o ferrolho dentro da fechadura.

Assim, se a corrente na bobina de seu eletroímã precisa ser interrompida para abrir a trava eletromagnética, então para abrir a trava eletromecânica, é necessário aplicar corrente à bobina.

Controlador Z 5R: diagrama de fiação

A imagem acima mostra todosdispositivos que podem ser conectados ao bloco de terminais do controlador. No número 1, a "extremidade" da abertura da porta é indicada. O controlador não ligará a trava até que a porta mais próxima feche a porta. Sob o número 2, uma fonte de energia típica, como IBPS-12-1, com uma entrada de 220 V e uma saída de 12 V em execução hermética é desenhada. No número 3 há um bloqueio. Sob o número 4, um LED é desenhado, que é montado perto do leitor e acende durante o tempo em que o bloqueio é aberto. O controlador Z 5R pode ser conectado a dois tipos de travas (veja abaixo). O número 5 denota um botão de saída normalmente aberto, instalado no interior, número 6 - uma campainha (buzzer), que também se liga durante a abertura da fechadura. Finalmente, no número 7, um leitor é desenhado.

Bloqueios de circuitos lógicos e de controle

Como o Z 5R executa esta função? A instrução do fabricante indica que pode operar tanto uma trava eletromagnética quanto uma eletromecânica. Para este propósito, uma de suas saídas é feita na forma de um coletor aberto de um transistor MIS. Para esta saída é conectada a saída da bobina de solenóide de bloqueio. Na segunda saída da tensão da bobina da fonte de alimentação "+12 V" é aplicada.

A lógica do transistor MIS de potência é dadainstalação de um jumper especial na placa controladora. Como este esquema funciona? O controlador Z 5R com um jumper instável funciona de acordo com a lógica correspondente à trava eletromagnética: quando a trava é fechada, a corrente passa pela bobina. Neste caso, o transistor MIS de saída está aberto e a saída da bobina de bloqueio conectada ao controlador é conectada ao "menos" comum, ou seja, A corrente flui através da bobina: a trava está ligada. Quando o código da chave é reconhecido, o transistor MIS de saída é fechado, a corrente na bobina de bloqueio é interrompida e se abre.

Quando o jumper está na posição 1A conexão do controlador Z 5R corresponde a uma trava eletromecânica. Esta fechadura é fechada, pelo contrário, na ausência de corrente na bobina do seu electroíman, isto é, quando o seu circuito é partido por um transistor MIS de saída fechado. Quando o código da chave é reconhecido, o transistor, ao contrário, se abre, a corrente na bobina de bloqueio se abre e também se abre.

Bem, se você quiser deixar uma pessoa entrar na sala semchave? Afinal, o leitor do ACS é um deles, e está localizado nas portas externas. Como o Z 5R funciona neste caso? O circuito de sua conexão fornece conexão a uma das entradas do botão de saída, localizado no interior. Quando você pressiona, o bloqueio também é aberto.

Princípios da programação de controladores

Para programação, você precisa se conectar a elaum leitor regular (do mesmo tipo que será instalado no ACS). Em seguida, aplique energia ao controlador Z 5R. A programação é ainda realizada por curto (menos de 1 segundo) e mais longo (cerca de 6 segundos) do toque do leitor pela tecla admin ou de bloqueio na ordem fornecida pela instrução.

Na primeira inicialização (com memória vazia) todas as chaves gravadas se tornam admin. Eles devem ser marcados para serem usados para programação posterior.

Modos de operação

O fabricante forneceu vários desses modos. Como instalá-los no controlador Z 5R? A instrução para o usuário fornece os seguintes modos de operação:

1. No modo normal, o estado de trabalho do bloqueio é "fechado". Abertura ocorre quando você toca (aproxima) o leitor para a memória de uma chave simples (chaveiro) armazenada na memória.

2. No modo "Bloquear", a transição para a qual ocorre com um longo (até 6 segundos) tocando o leitor com uma chave de bloqueio, o bloqueio só é aberto com chaves de bloqueio.

3 No modo Aceitar, que ocorre com cinco atalhos principais (menos de 1 segundo), o controlador restaura o banco de dados de chaves, permitindo que alguns dias passem por quaisquer teclas e, ao mesmo tempo, armazene os códigos em sua memória.

4 No modo Trigger, que ocorre quando o jumper na placa é definido para a posição 5, você pode fechar a trava com um toque da tecla (por exemplo, quando todos os funcionários saem para um intervalo) e abri-lo com um segundo toque (para os clientes passarem durante o horário de trabalho).

Como apagar a memória do controlador?

O Z 5R permite o apagamento total de sua memóriacontrolador? A instrução para o usuário da Iron Logic dá uma resposta afirmativa a essa questão. Para fazer isso, primeiro, coloque o jumper na placa controladora na posição 2 quando a energia estiver desligada, depois aplique energia e aguarde uma série de bipes curtos da campainha interna. Isso apagará os códigos de todas as teclas e o tempo de abertura da trava, que será substituído por sua configuração de fábrica em 3 segundos. Apagar a memória é possível com a ajuda de uma chave mestra.

Como adicionar chaves simples?

Depois de escrever os códigos da chave mestra, você pode inserir os códigos das teclas simples no controlador Z 5R. A instrução para o usuário fornece a seguinte ordem deste procedimento:

1. Realize um toque longo do leitor com a chave mestra. Uma campainha do controlador com um intervalo de 6 segundos, por duas vezes, sinaliza a prontidão.

2. Remova a chave mestra.

3. Toque no leitor com uma chave simples. A campainha irá sinalizar brevemente em resposta.

4. Repita o passo 3 com um intervalo de 16 segundos.

5. Para sair do modo, toque no leitor com a chave mestra. A campainha fará um breve sinal quatro vezes. Se você apenas fizer uma pausa, então o próprio Z 5R sai do modo, sinalizando da mesma maneira.

Como adicionar chaves de bloqueio?

Juntamente com as teclas mestra e simples, existe um modo para escrever códigos e teclas de bloqueio para o controlador Z 5R. A instrução para o usuário sugere um algoritmo para este procedimento:

1. Entre no modo para escrever códigos de tecla simples.

2. Usando a chave de bloqueio, toque no leitor e segure-o por 9 segundos.

3. Receba um sinal curto e, em seguida, um sinal longo primeiro.

4. Repita o passo 3 com um intervalo de 16 segundos.

Como programar o horário de abertura?

Horário de abertura da porta (mais precisamente a hora de desligarbloqueio) pode ser instalado em uma ampla gama. Que tipo de pedido é fornecido para este controlador Z 5R? A instrução para o usuário sugere o seguinte:

1. Quatro vezes, toque brevemente a chave mestra no leitor. Após cada um dos três primeiros toques, a campainha fará um breve sinal.

2. Após o quarto toque, a campainha fará um breve sinal quatro vezes.

6. Dentro de 6 segundos, feche os terminais de jumper 3 e 4 do bloco do controlador durante o tempo de abertura desejado (você pode conectar um botão convencional a eles).

7. Remova o jumper. Receba uma série de sinais de resposta curtos.

Equipamento de serviço da Iron Logic

O controlador Z 5R possui um conector especial Z-2para conectar a um adaptador tipo Z-2 Base para um PC. O adaptador, também produzido pela Iron Logic, conecta-se ao PC com um cabo USB. Quando conectado ao conector do controlador, este último percebe o adaptador como um leitor. Portanto, é possível organizar, por meio de um software especializado, tanto o modo de programação direta do controlador do PC quanto o modo de leitura de sua memória.

É possível programar Z 5R e MatrixII K contendo Z 5R dentro de si. Em geral, todos os controladores independentes de terceiros podem ser programados via Base Z-2 se suportarem os protocolos Dallas Touch Memor e EM-Marine.

Além disso, quando conectado a um leitor,suportando esses protocolos, o Z-2 Base é representado como um controlador e pode transportar números-chave para o PC em trânsito. Na prática, isso significa que, ao coletar o esquema "reader-Z-2 Base-PC", você pode criar um banco de dados de chaves no PC, fornecendo a cada comentário um comentário sobre sua finalidade (para qual sala deve caber). Depois disso, em vez do leitor, você pode conectar o controlador e em um recebimento, preencher todo o banco de dados criado. Os benefícios desta opção para os praticantes são óbvios. Afinal, facilita a restauração de um banco de dados completo de chaves no novo controlador quando o primeiro falha ou quando é roubado.

</ p>